В этой статье мы расскажем как настроить Stealth VPN на macOS. Для настройки будем использовать бесплатные приложения Stunnel и Tunnelblick.

Установка Tunnelblick

Tunnelblick это бесплатный клиент OpenVPN для macOS. Скачайте и установите его с официального сайта программы.

Установка Stunnel

Для установки stunnel будем использовать Homebrew. Если у вас не установлен Homebrew, посетите сайт проекта и следуйте инструкциям по установке - достаточно просто запустить установочный скрипт.

После установки brew, установите stunnel выполнив в терминале следующую команду:

brew install stunnel

Настройка stunnel

В папку /usr/local/etc/stunnel/ поместите сертификат securevpn.pem.

В текстовом редакторе создайте в папке /usr/local/etc/stunnel/ конфигурационный файл stunnel.conf со следующим содержимым:

cert = /usr/local/etc/stunnel/securevpn.pem

client = yes

[securevpn]

accept = 8082

connect = ru1.securevpnconnect.net:4443

В строке connect укажите адрес сервера VPN к которому планируете подключаться - здесь список адресов наших серверов VPN.

В завершении запустите stunnel, набрав в терминале:

sudo stunnel

Настройка Tunnelblick

Теперь необходимо настроить клиент OpenVPN для подключения к серверу. В личном кабинете на сайте securevpn.pro cкачайте архив с конфигурациями - в нем вы увидите много файлов с расширением .ovpn для каждого из наших серверов.

Откройте в текстовом редакторе файл нужного вам сервера (адрес которого вы указали в файле stunnel.conf) и приведите его к следующему виду:

client

dev tun

resolv-retry infinite

nobind

persist-key

persist-tun

comp-lzo

verb 1

cipher AES-256-CBC

proto tcp-client

remote localhost 8082

route x.x.x.x 255.255.255.255 net_gateway

<ca>

-----BEGIN CERTIFICATE-----

НИЧЕГО НЕ МЕНЯЙТЕ

-----END CERTIFICATE-----

</ca>

<cert>

-----BEGIN CERTIFICATE-----

НИЧЕГО НЕ МЕНЯЙТЕ

-----END CERTIFICATE-----

</cert>

<key>>

-----BEGIN PRIVATE KEY-----

НИЧЕГО НЕ МЕНЯЙТЕ

-----END PRIVATE KEY-----

</key>

Вместо x.x.x.x укажите IP-адрес сервера VPN к которому настраиваете подключение - здесь список IP-адресов наших серверов VPN.

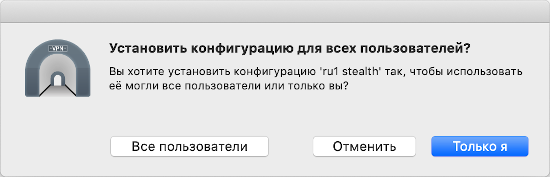

Сохраните получившийся файл конфигурации, и двойным щелчком откройте его. Tunnelblick отобразит окно с вопросом о пользователях, которым будет доступно подключение - выберите "Все пользователи" или "Только я" по своему усмотрению.

Использование нескольких серверов VPN

В файле stunnel.conf можно указать несколько адресов серверов для подключения, при этом нужно прописать разные номера портов в строке accept, например:

cert = /usr/local/etc/stunnel/securevpn.pem

client = yes

[ru1]

accept = 8082

connect = ru1.securevpnconnect.net:4443

[us1]

accept = 8083

connect = us1.securevpnconnect.net:4443

[nl1]

accept = 8084

connect = nl1.securevpnconnect.net:4443

При этом нужно подготовить и добавить в Tunnelblick несколько конфигураций openvpn для данных серверов, в которых отразить соответствующие порты и ip-адреc сервера. Например, для сервера us1.securevpnconnect.net из представленного примера, в конфигурационном файле openvpn нужно указать:

remote localhost 8083

route 79.141.163.41 255.255.255.255 net_gateway

Автозапуск stunnel при загрузке

Если вы хотите, чтобы stunnel автоматически запускался при загрузке системы, создайте в папке

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1.0">

<dict>

<key>Label</key>

<string>org.stunnel.LaunchAtLogin</string>

<key>Program</key>

<array>

<string>/usr/local/etc/stunnel/launchAtLogin.sh</string>

</array>

<key>RunAtLoad</key>

<true/>

</dict>

</plist>

Далее, создайте файл launchAtLogin.sh в папке /usr/local/etc/stunnel:

#!/bin/bash

stunnel

Сделайте скрипт исполяемым файлом введя в териминале команду:

$ chmod +x /usr/local/etc/stunnel/launchAtLogin.sh

В завершении, перезагрузитесь и используя приложение Мониторинг системы убедитесь, что stunnel запустился после вашего входа в систему.

Полезные советы

- Для остановки или перезапуска stunnel, вы можете использовать команду sudo pkill stunnel и далее sudo stunnel снова для запуска.

- Если вам потребуется обновить stunnel вы можете использовать команду brew upgrade stunnel

- Для удаления stunnel выполните brew uninstall stunnel